My personal blog

31 maggio 2008

Penultimo sabato

E' DATA UNA TABELLA ORDINATA A CUI SE NE AGGIUNGE UN ALTRA ORDINATA CON LO STESSO CRITERIO.

RESTITUIRE UNA TERZA TABELLA ORDINATA SEMPRE CN LO STESSO CRITERIO A PARTIRE DALLE DUE PRECEDENTI.

ESEMPIO LA PRIMA TABELLA POTREBBE ESSERE LA CLASSIFICA GENERALE DEL GIRO D'ITALIA E IL CRITERIO DI ORDINAMENTO E' QUELLO DEL

TEMPO, LA SECONDA TABELLA E' IL RISULTATO DELLA TAPPA DI TIRANO, LA TERZA TABELLA E' LA CLASSIFICA FINALE CON ANCHE L'ULTIMA

TAPPA.

30 maggio 2008

"Sei un pirata", te lo dice Vista

Un aggiornamento del sistema permette a Microsoft di scoprire le copie illegali: l'utente viene invitato a regolarizzarsi, oppure a cancellare il sistema operativo.

Un aggiornamento del sistema permette a Microsoft di scoprire le copie illegali: l'utente viene invitato a regolarizzarsi, oppure a cancellare il sistema operativo.Già incluso nel Service Pack 1 per Windows Vista e capace di scoprire le copie illegali utilizzanti i crack più noti, dagli emulatori di BIOS ai "rinverdenti" la data di scadenza del tipo Grace Timer, un banalissiomo aggiornamento (KB940510) si installa in automatico e verificherà in permanenza se il sistema operativo sia da ritenere legale oppure no.

Secondo fonti attendibili interne all'azienda, Microsoft non si illude di eliminare il fenomeno ma solo di arginarlo, almeno in parte; al di là delle belle parole, pare di capire che il preteso "aggiornamento" agisce esattamente come un virus, attivandosi in modo casuale per verificare l'autenticità della copia di Vista in uso. Inoltre, si specifica da Redmond, l'aggiornamento sarà via via migliorato per scoprire eventuali nuovi hack messi in campo dai pirati.Di parzialmente positivo, in tutta la vicenda, c'è solo che la copia ritenuta piratata non verrà bloccata e resa inutilizzabile ma comparirà permanentemente in basso sullo schermo una scritta ammonitrice, allo scopo di ricordare la contraffazione.

Il deterrente va a colpire tutti quegli utenti che scaricano e installano automaticamente gli aggiornamenti, mentre restano immuni tutti coloro che si guardano bene dall'installare tutto quanto viene proposto e presentato da Microsoft come aggiornamento o patch.

Almeno per ora, Microsoft pare contentarsi del deterrente psicologico e afferma che il programma non compromette la sicurezza e la stabilità del sistema operativo mentre gli hack utilizzati per piratare Vista spesso aprono backdoor e veicolano informazioni riservate.

La lotta alla pirateria continua invece a essere effettuata tramite l'identificazione dei rivenditori di Pc che commercializzano macchine con installate copie contraffatte del sistema operativo, basandosi sulle denunce dei clienti, dei concorrenti o degli "ispettori alle vendite" espressamente formati e autorizzati (il cosiddetto mystery shopping).

Quanto alla disinstallazione della copia illegale, Microsoft propone sia un procedimento automatico scaricando un programmino apposito, sia uno manuale editando il registro di sistema.

E' d'obbligo un fondo di diffidenza verso tutta la procedura messa in campo da Microsoft, anche se ideata per fronteggiare un abuso; perché diffondere un programma che di fatto si comporta come un virus (anche se non malevolo) non pare proprio il massimo dell'etica, non soltanto commerciale.

29 maggio 2008

Divieto di cellulare in auto, anche se non si parla

La Corte di Cassazione che, con la sentenza 13766 del 27 maggio 2008, ha respinto il ricorso di un automobilista che era stato multato perché stava usando il cellulare, non per conversare, ma per prelevare i dati dalla rubrica.

Contro il verbale di accertamento aveva fatto ricorso al giudice di pace di Alessandria, che però lo aveva respinto; così il caso è approdato in Cassazione, ma ancora una volta l'uomo si è trovato di fronte a un rifiuto.

Secondo i giudici "l'uso del cellulare per la ricerca di un numero telefonico nella relativa rubrica o per qualsiasi altra operazione dall'apparecchio stesso consentita, risulta, in relazione alle finalità perseguite dal codice della strada, censurabile sotto entrambi gli evidenziati profili, in quanto determina non solo una distrazione in genere, implicando lo spostamento dell'attenzione dalla guida all'utilizzazione dell'apparecchio e lo sviamento della vista dalla strada all'apparecchio stesso, ma anche l'impegno di una delle mani sull'apparecchio con temporanea indisponibilità e, comunque, consequenziale ritardo nell'azionamento, ove necessario, di sistemi di guida, ritardo non concepibile ove si consideri che le esigenze della conduzione del veicolo possono richiedere tempi psico-tecnici di reazione immediati".

Insomma, quando si guida il cellulare non si può usare mai se non in modalità vivavoce.

28 maggio 2008

27 maggio 2008

26 maggio 2008

Lunedi

Inizialmente ci sono stati consegnati dei gadget carini con delle lucine assurde ahahah..

Successivamente dopo l'intervento da parte di Lisa Garbellini e alcuni della protezione civile, il nostro prof. ha iniziato con la sua presentazione spiegando quello che abbiamo fatto per creare il gioco e mostrando i risultati... é stato lasciato spazio anche agli studenti tra cui il LUcaaaaa Nesaaaaa il quale è stato anche premiatooooo....

Infine vi è stato una dimostrazione dei mezzi della protezione civile..

E' stata una giornata molto interessante....

23 maggio 2008

Microsoft Office supporterà OpenDocument e Pdf

Una di queste buone notizie è che Office 2007 inizierà a supportare il formato open source e standard Iso OpenDocument a partire dal Service Pack 2, che dovrebbe fare la propria comparsa nei primi mesi del 2009. Di più: l'azienda entrerà a far parte del comitato tecnico di Oasis, l'organizzazione creatrice di Odf.

Dopo la lunga lotta e l'opposizione fatta finora - e portata avanti tramite la creazione del formato concorrente Ooxml - non sembra vero che Microsoft voglia promuovere l'interoperabilità in questo modo concreto, come peraltro istituzioni e utenti le richiedono.

Finora chi voleva usare OpenDocument con Office doveva munirsi di un convertitore sviluppato da un partner francese di Microsoft; dall'anno prossimo ciò non sarà più necessario visto che il supporto diventerà nativo, anche il progetto ospitato da SourceForge non morirà.

Difficile che il supporto a Odf (che non sarà il formato di default) sia dettato solo da bontà d'animo; più facile che a spingere al grande passo sia stata l'intezione annunciata da diverse nazioni (tra cui anche l'Italia) e da alcuni stati americani (Massachusetts e California in testa) di adottarlo per i propri documenti.

Le sorprese, comunque, non finiscono qui: anche il formato Pdf, bloccato tempo fa dal veto di Adobe indispettita dall'esistenza di Xps, tornerà in Office grazie al Service Pack 2. Saranno supportate le versioni 1.5 e Pdf/A.

Anche qui, l'intento è probabilmente mettersi alla pari con la suite OpenOffice (che pur mancando delle funzioni avanzate di Microsoft Office esporta in Pdf da una vita) e permettere agli utenti di usare un formato standard de facto - e che probabilmente riceverà il sigillo dell'Iso - senza costringerli ad affidarsi a soluzioni concorrenti.

Quali che siano le motivazioni di Redmond, la notizia resta buona: forse arriverà il momento in cui gli utenti di OpenOffice potranno inviare documenti agli utenti di Microsoft Office senza doverli convertire.

22 maggio 2008

Saremo riconosciuti dallo scorrere del sangue

Fujitsu ha ideato un sistema basato sullo scorrimento del sangue nelle vene di una mano che - dice - non può essere ingannato.

Fujitsu ha ideato un sistema basato sullo scorrimento del sangue nelle vene di una mano che - dice - non può essere ingannato.Il problema principale dei controlli biometrici attuali è che possono essere falsificati. Il mondo è pieno di gente che dimostra, con ricerche universitarie o più semplicemente nei telefilm, come ingannare un rilevatore di impronte digitali tramite una semplice fotografia o la riproduzione tridimensionale del dito.

Altri sistemi, invece, come il riconoscimento facciale, stanno migliorando ma la loro adozione è piuttosto lenta e vi sono perplessità sulla percentuale di falsi positivi e negativi. In questo incerto panorama, Fujitsu propone PalmSecure, un sistema basato sullo schema disegnato dalle vene della mano.

In pratica - spiega l'azienda - "viene scattata un'istantanea del sangue che si muove attraverso le vene. Molti altri sistemi di identificazione biometrica possono essere ingannati perché non richiedono l'uso di corpi viventi. Con il nostro prodotto si osserva il movimento dell'emoglobina deossidata che si sposta nelle vene".

Quindi per poter essere riconosciuti occorre proprio la mano originale, che sia attaccata al resto del corpo e con il sangue che la attraversa. Una riproduzione o una mano mozzata da scenario fanta-horror non andrebbero bene.

Dal punto di vista tecnico, un segnale (nella regione dell'infrarosso vicino) viene emesso da un sensore e colpisce la mano; il sangue venoso assorbe la luce e ciò che viene riemesso rappresenta lo schema disegnato dalle vene. Si tratta quindi sempre di un'immagine ma, a differenza di quelle delle impronte digitali non è statica: si tratta dell'immagine del sangue in movimento.

I tentativi di ingannare questo sistema eseguiti nelle università giapponesi, ha detto Fujitsu, sono falliti. Inoltre non c'è pericolo che lo schema delle vene vari nel tempo: a meno di seri incidenti, resta identico per tutta la vita.

Secondo gli ideatori, la scansione delle vene sarebbe preferibile a quella della retina in quanto non espone ai sensori una parte sensibile come l'occhio, e anche a ogni altro sistema perché non richiede contatto fisico, riducendo quindi al minimo la possibilità di scambiarsi batteri e microrganismi vari.

Di questa tecnologia, in realtà, si era iniziato a parlare già nel 2005: nel settembre di quell'anno avrebbero dovuto apparire sul mercato i primi sensori Palm vein insieme al software necessario, sia in versione Oem (integrati in portatili e Pc) sia con connessione Usb.

Per tre anni poi la vicenda è stata accantonata, per tornare alla luce in questi giorni grazie al rinnovato interesse delle agenzie statunitensi per la sicurezza nazionale, non completamente soddisfatte degli altri metodi.

Tratto da www.zeusnews.it

21 maggio 2008

Registrare ogni telefonata, Sms, email e pagina web

L'Home Office del Regno Unito (il Ministero dell'Interno) ha deciso di dare un'accelerata al progetto Grande Fratello creando un unico, enorme database nazionale nel quale verranno conservate tutte le comunicazioni effettuate dai sudditi della Regina.

L'Home Office del Regno Unito (il Ministero dell'Interno) ha deciso di dare un'accelerata al progetto Grande Fratello creando un unico, enorme database nazionale nel quale verranno conservate tutte le comunicazioni effettuate dai sudditi della Regina.Telefonate, Sms, email, pagine web visitate: tutto verrà registrato e archiviato in vista di una possibile utilità per aiutare le forze di polizia nel rintracciare i malviventi.

Se tutto andrà come previsto, entro la fine dell'anno verrà dunque pubblicato il Communications Bill che conterrà le normative per l'istituzione del database centrale delle comunicazioni, necessario a causa dei cambiamenti avvenuti nelle comunicazioni che "minano la capacità di ottenere i dati sulle comunicazioni e usarli per proteggere il pubblico".

Il primo a essere preoccupato per le conseguenze di un piano del genere è l'Ico, l'Information Commissioner's Office, ossia l'autorità per la protezione dei dati personali inglese.

In una nota, l'Ico rende nota le proprie perplessità e il timore che si voglia andare "troppo oltre". "Non ci risulta nulla che giustifichi la conservazione delle informazioni circa l'uso di Internet e del telefono di ogni cittadino del Regno Unito. Abbiamo fondati dubbi sul fatto che questa decisione possa essere giustificata, adeguata o desiderabile".

"Abbiamo già avvisato del fatto che stiamo camminando come sonnambuli verso una società di sorveglianza. Mantenere una vasta collezione di dati è sempre rischioso; più dati vengono accumulati e conservati, più grandi saranno i problemi quando questi dati verranno persi, venduti o rubati".

In aggiunta alle questioni sulla privacy, infatti, il furto o lo smarrimento di tali informazioni è tra le prime preoccupazioni, specie considerando i trascorsi non proprio positivi del governo inglese.

Il tutto senza poi contare le difficoltà di gestione della mole di dati che si verrebbe a concentrare e le risorse richieste: solo nello scorso anno, in Gran Bretagna sono stati inviati 57 miliardi di Sms, mentre il numero delle email ammonta a tre miliardi ogni giorno.

UML

In ingegneria del software, UML (Unified Modeling Language, "linguaggio di modellazione unificato") è un linguaggio di modellazione e specifica basato sul paradigma object-oriented. Il nucleo del linguaggio fu definito nel 1996 da Grady Booch, Jim Rumbaugh e Ivar Jacobson (detti "i tre amigos") sotto l'egida dello OMG, che tuttora gestisce lo standard di UML. Il linguaggio nacque con l'intento di unificare approcci precedenti (dovuti ai tre padri di UML e altri), raccogliendo le best practices nel settore e definendo così uno standard industriale unificato.

In ingegneria del software, UML (Unified Modeling Language, "linguaggio di modellazione unificato") è un linguaggio di modellazione e specifica basato sul paradigma object-oriented. Il nucleo del linguaggio fu definito nel 1996 da Grady Booch, Jim Rumbaugh e Ivar Jacobson (detti "i tre amigos") sotto l'egida dello OMG, che tuttora gestisce lo standard di UML. Il linguaggio nacque con l'intento di unificare approcci precedenti (dovuti ai tre padri di UML e altri), raccogliendo le best practices nel settore e definendo così uno standard industriale unificato.UML svolge un'importantissima funzione di lingua franca nella comunità della progettazione e programmazione a oggetti. Gran parte della letteratura di settore usa UML per descrivere soluzioni analitiche e progettuali in modo sintetico e comprensibile a un vasto pubblico.

L'ultima versione del linguaggio, la 2.0, è stata consolidata nel 2004 e ufficializzata da OMG nel 2005. UML 2.0 riorganizza molti degli elementi della versione precedente (1.5) in un quadro di riferimento ampliato e introduce molti nuovi strumenti, inclusi alcuni nuovi tipi di diagrammi. Sebbene OMG indichi UML 2.0 come la versione "corrente" del linguaggio, la transizione è di fatto ancora in corso; le stesse specifiche pubblicate da OMG sono ancora non completamente aggiornate e il supporto dei tool a UML 2.0 è, nella maggior parte dei casi, appena abbozzato.

20 maggio 2008

Martedi pomeriggio

Il prof. ci ha affidato diversi compiti...

Io devo inviare tutte le cartine del gioco con impressi gli edifici...

Successivamente devo tradurre dall'italiano al francese la home page www.rinamed.entra.li

ciaooooo

19 maggio 2008

Verifica

18 maggio 2008

17 maggio 2008

Sabato

RINAMED

html

mysql

ripasso in generale..

Sarà consentito l'uso dei nostri manuali e forse si riesce a svolgerlo in laboratorio come dovrebbe essere un vero e proprio compito d'informatica..

IL prof. ci ha indicato il seguente sito in preparazione http://www.rinamed.entra.li/

Mi è stato assegnato successivamente il compito di ritagliare i vari edifici del gioco rinamed così da poter compiere le mosse!!

16 maggio 2008

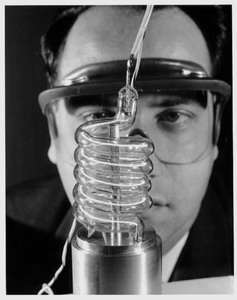

16 maggio 1960

Ricorre oggi l'anniversario dell'invenzione del primo laser della storia. Una realizzazione destinata a cambiare per sempre la scienza dei fotoni, una scoperta attribuita a Theodore Maiman, al quale oggi Wired dedica un lungo articolo. La scoperta di Maiman viene anche celebrata da Google con una "revisione" del logo in home page.

Era il 16 maggio del 1960 quando Maiman, fisico impegnato presso gli Hudghes Research Laboratories della Hughes Aircraft, diede vita al primo laser funzionante. All'epoca molto semplice rispetto a quelli attuali, si trattava comunque di un dispositivo capace di emettere un fascio di luce coerente e monocromatica.

Come sempre accaduto per scoperte di questo tenore, anche nel caso del laser, Maiman è riuscito a concretizzare un'idea che da tempo circolava negli ambienti scientifici, utilizzando scoperte precedenti e modificandole secondo la propria visione. Sulla paternità del laser non a caso se ne sono sentite di tutti i colori. Lo studente della Columbia Gordon Gould, l'inventore del termine laser, aveva depositato un primo brevetto nel 1959, ricercatori dei Bell Labs nel 1960, Maiman ci è arrivato nel 1961. A tutto questo hanno fatto seguito anni di contenziosi legali che hanno consentito a Gould di aggiudicarsi almeno alcuni brevetti dopo il 1977. Non solo: nel 1964 Charles H. Townes della Columbia University e gli scienziati sovietici Nicolay Basov ed Aleksandr Prokhorov furono insigniti del Premio Nobel per il lavoro sul maser, il "papà" del laser di Maiman.

Quest'ultimo, scomparso l'anno scorso a 79 anni, pur essendo stato in corsa per due volte per il Nobel quel premio non l'ha mai vinto, pur essendosi aggiudicato una quantità di altri prestigiosi award. Il suo nome sarà però legato per sempre ad una invenzione che ha aperto un'intera nuova frontiera all'umanità e che oggi permea il quotidiano di tutto il mondo ricco.<

15 maggio 2008

IMPRESA SIMULATA

14 maggio 2008

Ricevimenti

13 maggio 2008

400 POST

Oggi solito martedì in informatica abbiamo continuato sui nostri manuali e su rinamed...

12 maggio 2008

Lunedi

Abbiamo continuato a parlare di mysql..

Il prof. ha ricordato che bisogna fare delle prove di accessibilità mettendosi in condizioni diverse.

Abbiamo parlato di operazioni su tabelle come: ordinare i dati, select, insert, create

Per inserire i dati si può fare riferimento a delle maschere attraverso dei form d' input.

Dobbiamo controllare i permessi che abbiamo.. i quali consistono i dei previlegi..

Infine dobbiamo creare un database con i contatti e le città e magari anche con una blacklist..

Ciaooooo

11 maggio 2008

ECDL

10 maggio 2008

Sabato

Abbiamo parlato ancora di MYSQL..

Infine abbiamo visto ancora un pezzo di INTO THE WILD

09 maggio 2008

9 maggio festa europa

Il giorno europeo o festa dell'Europa si celebra il 9 maggio di ogni anno. Questa data ricorda la presentazione, da parte di Robert Schuman, del piano di cooperazione economica, redatto da Jean Monnet, avvenuta nel 1950.

Il giorno europeo o festa dell'Europa si celebra il 9 maggio di ogni anno. Questa data ricorda la presentazione, da parte di Robert Schuman, del piano di cooperazione economica, redatto da Jean Monnet, avvenuta nel 1950.Il Consiglio d'Europa ha celebrato il 5 maggio come "Giorno dell'Europa" fino dal 1964, ricordando la propria fondazione avvenuta il 5 maggio 1949. La Comunità Economica Europea adottò invece il 9 maggio come "Giorno dell'Europa" al summit di Milano nel 1985, in ricordo della proposta che Robert Schuman presentò il 9 maggio 1950 per la creazione di un nucleo economico europeo, a partire dalla messa in comune delle riserve di carbone e acciaio, come primo passo verso una futura Europa federale, indispensabile al mantenimento della pace. Questa proposta, nota come Dichiarazione Schuman, è l'inizio del processo d'integrazione europea.

08 maggio 2008

Vista è più vulnerabile di Windows 2000

L'anziano sistema operativo batte il nipote quanto a sicurezza, dice il Ceo di PcTools. Microsoft, però, non ci crede.

L'anziano sistema operativo batte il nipote quanto a sicurezza, dice il Ceo di PcTools. Microsoft, però, non ci crede.Foto via Fotolia Vista è la versione di Windows più sicura mai creata: questo è quanto Microsoft ha sempre detto. La compagnia ha ammesso alcuni errori per i quali è stato creato il Service Pack 1 (i tempi infiniti nella copia dei file, per dirne una) e sa che Vista è parecchio avido in termini di risorse ma non ha mai messo in discussione l'impegno profuso per irrobustirlo.

Ora Simon Clausen, Ceo di Pc Tools - che pure potrebbe essere classificato come fonte sospetta in quanto vive sui problemi di Windows - afferma che Windows 2000 era più sicuro di Vista.

"Recenti ricerche [...] hanno mostrato che Windows Vista è più sensibile al malware di Windows 2000, vecchio di otto anni, e solo il 37% più sicuro di Windows Xp", ha detto Clausen. Da ciò si deduce che 2000 è più sicuro anche di Xp.

I dati sono stati raccolti tra gli utenti di ThreatFire, il software per la sicurezza sviluppato da PcTools che non si basa su un database di firme ma sul comportamento dei programmi che controlla. Ogni 1.000 Pc dotati di Windows Vista, 639 sarebbero infetti: si tratta di quasi il 64%.

Forte di queste cifre, PcTools ritiene che la colpa sia da condividere con i software antivirus della concorrenza, che ancora si basano sulle firme per riconoscere le minacce: una mossa che sa un po' di pubblicità.

Comunque sia Microsoft è piuttosto scettica: "Apprezziamo gli studi indipendenti" - ha detto un portavoce - "e incoraggiamo i ricercatori ad aiutarci a rendere più sicuri i nostri prodotti; questo, però, è uno studio condotto da un venditore di prodotti anti-malware".

Il Malicious Software Removal Tool di Microsoft, infatti, ha dato alla società la possibilità di raccogliere dati differenti: da giugno a dicembre 2007 è stato trovato del software malevolo solo sul 2,8% dei computer dotati di Windows Vista contro il 7,2% delle macchine che montavano Xp Sp2 e il 5% dei Pc con Windows 2000 Sp4 (12,2% se il sistema era rimasto al Sp3).

Ciò su cui sia i dati raccolti da PcTools che quelli raccolti da Microsoft sembrano concordare è quindi che un sistema con Windows 2000 aggiornato è ancora migliore, dal punto di vista della sicurezza, di un sistema con Xp.

07 maggio 2008

La prima beta di OpenOffice 3.0

Arrivano il supporto nativo a Os X e la capacità di gestire i formati di Microsoft Office 2007, insieme allo Start Center e a diversi altri miglioramenti.

Arrivano il supporto nativo a Os X e la capacità di gestire i formati di Microsoft Office 2007, insieme allo Start Center e a diversi altri miglioramenti.La prima beta (in inglese) di OpenOffice 3.0 è disponibile per il download nelle versioni per Linux, Windows, Solaris e Os X.

Chiunque voglia provare le nuove caratteristiche è invitato a farlo così da segnalare anche eventuali bug riscontrati, tenendo sempre a mente che si tratta ancora di una versione di sviluppo.

Le novità che la prossima versione porta con sé partono da una generale pulizia del codice che dovrebbe rendere più veloce l'avvio e l'uso della suite.

Particolarmente gradita agli utenti Mac sarà l'attesa integrazione con Aqua, l'interfaccia nativa di Os X: non ci sarà più bisogno di installare X11 per poter usare OpenOffice. La versione 3.0, inoltre, supporta ufficialmente anche Windows Vista.

A proposito del mondo Windows, è stato aggiunto il supporto ai formati dei file di Office 2007 (e Office 2008 per Mac): si possono ora aprire dunque i vari .docx e .xslx che sono il frutto di Microsoft Ooxml. Quanto al formato di default usato da OpenOffice, Odf, il supporto è stato aggiornato alla versione 1.2.

Se l'interfaccia non ha subito cambiamenti sostanziali (soprattutto si parla di icone nuove e leggermente più grandi), alcune funzioni introdotte sono interessanti: dal miglioramento della creazione e importazione di Pdf alla possibilità di aggiungere note ai documenti realizzati con Writer, dalla funzione Solver dei fogli di calcolo all'aumento del numero di colonne di Calc, che passa da 256 a 1024.

OpenOffice 3.0 introduce anche lo Start Center, una schermata riassuntiva delle singole applicazioni disponibili e delle possibilità offerte dalla suite nel creare i documenti: utile per chi voglia avere una sola icona sul Desktop, per esempio.

Tutte le caratteristiche della prossima versione sono pubblicate in un'apposita pagina web del sito di OpenOffice.

06 maggio 2008

Martedi pome

I temi saranno:

Mobilità interna

Volontariato

Export valtellina

Progetti europei giovani

www.springday2008.net

Successivamente abbiamo parlato dei redditi online riferendoci cosi a basi di dati

Abbiamo parlato di tracciato record e campi identificativi univoci(chiavi primarie)

Ci sono stati assegnati dei tutor a cui dobbiamo mandare un manuale di mysql..

05 maggio 2008

Lunedi: INTERROGAZIONE DATABASE

I database sono fondati sulle tabelle che rappresentanto delle entità.

Il dato è l'elemento trattato che va descritto in termini di tracciato record.

La struttura dei dati è la cosa più rilevante.

Ci sono tanti software che trattano database fra cui: MYSQL,ORACOL,PARADOX,ACCESS

Le Query sono interrogazioni fatte alla base di dati.

search= è una funzione che da la possibilità di ricerca.

Il prof. ha richiesto di iniziare a produrre un manuale da fare proprio di MYSQL.

Successivamente c'è stata riassunta in un lucido l'ultima unità del programma che andiamo ad affrontare

OBBIETTIVI:

-Cognitivi: Conoscere le principali caratteristiche di un RDBMS

- Saper creare ed aggiornare un file db

- Interrogarlo

- Visualizzarlo e stamparlo

- Riordinare dati db

- Rielaborarli

- Eliminarli

SQL attraverso DDL(Data description language) DML (Data manipolation language)

Tutto ciò è DDT Tabelle descrizione dati

QBE query by example

SELECT nome,dichiarazione

WHERE ufficio="tasse"

ORDINE per nome

Successivamente abbiamo appreso i primi comandi dbase come quello CREATE permette di creare tabelle ecco un esempio:

CREATE TABLE contatti

( id INTAUTO_INCREMENT,

cognome VARCHAR(20) NOT NULL,

nome VARCHAR(20),

indirizzo VARCHAR(40),

telefono VARCHAR(15),

PRIMARY KEY(id),

INDEX(cognome))

ENGINE= INNODB;

per visualizzare

SHOW CREATE DATABASE rubrica;

MYSQL

Dal 1996 supporta la maggior parte della sintassi SQL e si prevede in futuro il pieno rispetto dello standard ANSI. Possiede delle interfacce per diversi linguaggi, compreso un driver ODBC, due driver Java e un driver per Mono e .NET.

Il codice di MySQL viene sviluppato fin dal 1979 dalla ditta TcX ataconsult, adesso MySQL AB, ma è solo dal 1996 che viene distribuita una versione che supporta SQL, prendendo spunto da un altro prodotto: mSQL.

Il codice di MySQL è di proprietà della omonima società, viene però distribuito con la licenza GNU GPL oltre che con una licenza commerciale. Fino alla versione 4.0, una buona parte del codice del client era licenziato con la GNU LGPL e poteva dunque essere utilizzato per applicazioni commerciali. Dalla versione 4.1 in poi, anche il codice dei client è distribuito sotto GNU GPL. Esiste peraltro una clausola estensiva che consente l'utilizzo di MySQL con una vasta gamma di licenze libere.

MySQL svolge il compito di DBMS nella piattaforma LAMP, una delle più usate e installate su Internet per lo sviluppo di siti e applicazioni web dinamiche.

Nel luglio 2007 società svedese MySQL AB ha 385 dipendenti in 265 paesi. I suoi principali introiti provengono dal supporto agli utilizzatori di MySQL tramite il pacchetto Enterprise , dalla vendita delle licenze commerciali e dall'utilizzo da parte di terzi del marchio MySQL. Il 16 gennaio 2008 Sun Microsystems ha acquistato la società per un miliardo di dollari,[1] stimando il mercato del database in 15 miliardi di dollari.

04 maggio 2008

GIORNATA TRAFFICO

03 maggio 2008

Redditi on line, le contraddizioni del Garante

In molti si chiedono quali siano le motivazioni che hanno spinto il Garante della privacy a sospendere, dopo poche ore, il servizio che rendeva accessibili a tutti sul sito dell'Agenzia delle Entrate i redditi del 2005 degli italiani.

L'Agenzia delle Entrate, effettivamente, non ha ritenuto di informare né di porre un quesito sulla questione al Garante per la privacy. Secondo l'Agenzia delle Entrate, la questione era già pacifica e risolta: le dichiarazioni dei redditi dagli anni '70 sono liberalmente consultabili presso i Comuni di residenza dei contribuenti o presso la stessa Agenzia delle Entrate, in virtù di una normativa che obbliga l'amministrazione finanziaria a rendere disponibili questi dati "su richiesta", ma, attenzione, non stabilisce un obbligo di approntare un servizio on line o meno.

E' altrettanto vero che molti ricorsi, presentati negli anni da cittadini seccati perché i giornali, andando a spulciare gli elenchi, avevano pubblicato i loro redditi, erano sempre stati respinti dal Garante. L'Autorità aveva giudicato prevalenti sul diritto alla privacy le esigenze di trasparenza, per l'amministrazione fiscale e per lo stesso mondo degli operatori economici.

Oggi il Garante sembra contraddirsi, tanto è vero che molti organi di stampa hanno voluto contrapporre l'opinione favorevole del precedente presidente Rodotà all'attuale Pizzetti.

In realtà, il Garante ritiene che il tipo di messa on line dei dati sulle dichiarazioni dei redditi non rispettasse la normativa che prevede che tali dati possano essere consultati liberamente solo per un anno (come dire nel 2008 quelli del 2005, nel 2009 quelli del 2006 e così via) mentre, si sa, su Internet questi dati rischiano di rimanere per sempre.

Il Garante inoltre pone per la prima volta l'esigenza della sicurezza dei contribuenti, tema molto più sentito oggi che in passato. Per Pizzetti un sito che permetta l'accesso ai dati, ma con una registrazione dell'utente che consenta di identificare chi accede a questi dati, potrebbe garantire questa esigenza di sicurezza.

Ora la palla passa al nuovo governo, dove c'è chi ritiene che la trasparenza sia un'esigenza sempre attuale, come ha affermato l'economista di Forza Italia Renato Brunetta, e chi invece vorrebbe cancellare addirittura anche gli elenchi cartacei consultabili nei Comuni.

02 maggio 2008

01 maggio 2008

1 maggio festa dei lavoratori

In Italia la festività fu soppressa durante il ventennio fascista - che preferì festeggiare una autarchica Festa del lavoro italiano il 21 aprile in coincidenza con il Natale di Roma - ma fu ripristinata subito dopo la fine del conflitto mondiale, nel 1945.Nel 1947 la ricorrenza venne funestata a Portella della Ginestra (PA) quando la banda di Salvatore Giuliano sparò su un corteo di circa duemila lavoratori in festa, uccidendone undici e ferendone una cinquantina.I sindacati italiani CGIL, CISL e UIL organizzano annualmente a Roma un concerto per celebrare il primo maggio (vedi Concerto del Primo Maggio a Roma).